- Что такое платформа управления контейнерами и зачем она нужна

- Ключевые компоненты платформы

- Контейнерный рантайм и шедулер

- Что умеют современные платформы

- Обзор популярных решений и краткое сравнение

- Когда выбирать Kubernetes

- Когда подойдёт что-то проще

- Архитектурные паттерны и практики

- Практические советы по внедрению

- Частые ошибки и как их избежать

- Инструменты экосистемы, которые стоит знать

- Заключение

Контейнеры уже не эксперимент — это способ упаковать приложение так, чтобы оно одинаково работало везде. Но контейнеры сами по себе — лишь кирпичи. Платформа управления контейнерами превращает их в работающий дом: оркеструет запуск, следит за здоровьем, масштабирует и связывает сервисы между собой. В этой статье разберёмся, что включает такая платформа, какие паттерны и инструменты использовать и на какие ошибки смотреть при внедрении.

Не обещаю волшебной таблетки: выбор зависит от задач, команды и инфраструктуры. Зато дам конкретные критерии и практические советы, которые помогут принять решение и избежать типичных граблей.

Что такое платформа управления контейнерами и зачем она нужна

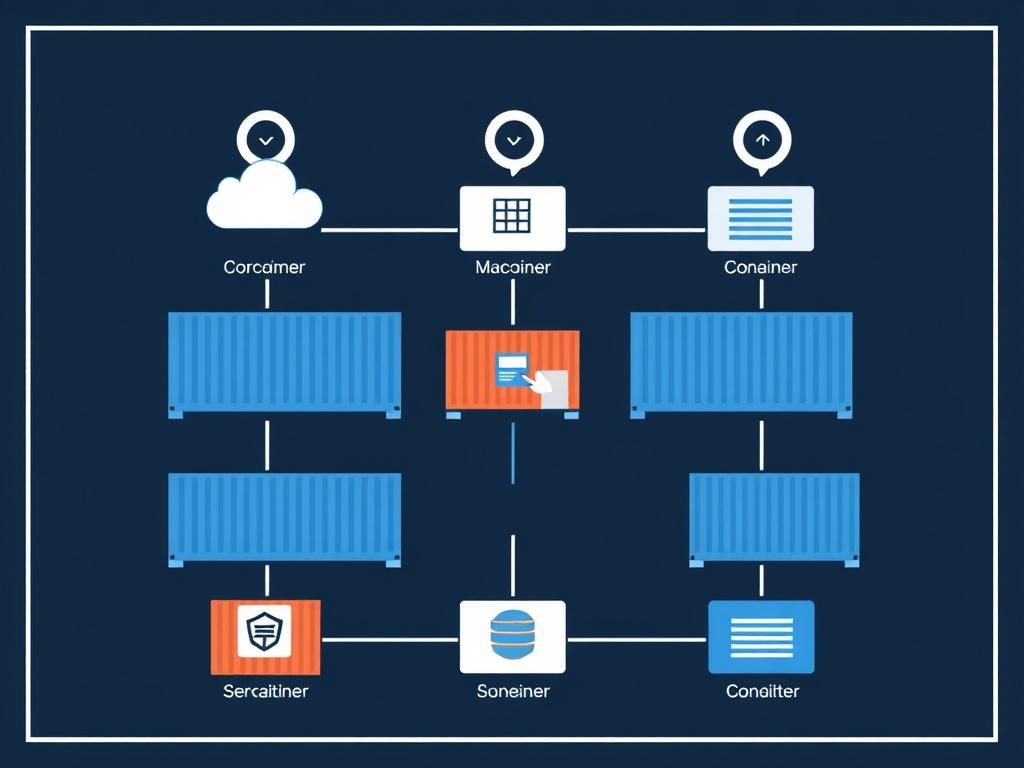

Проще говоря, платформа управления контейнерами — набор компонентов и инструментов, который автоматизирует развёртывание, масштабирование и эксплуатацию контейнеризированных приложений. Это не только «кластер», но и API для управления, механизмы сетей и хранения, политика безопасности и средства наблюдаемости.

Зачем это нужно? Без платформы развернуть сотни контейнеров вручную невозможно. Платформа решает повторяющиеся задачи: автоматическое восстановление упавших экземпляров, распределение нагрузки по узлам, откат при ошибках деплоя, управление конфигурациями и секретами, интеграция с CI/CD. Она экономит время и снижает человеческие ошибки.

Ключевые компоненты платформы

У каждой платформы свой стек, но общие части встречаются всегда. Понимание этих блоков поможет оценивать решения и планировать интеграцию.

- Контейнерный рантайм — тот самый движок, который запускает контейнеры (например, containerd или CRI-O).

- Оркестратор и шедулер — распределяет контейнеры по нодам, следит за их состоянием.

- Сеть — обеспечивает коммуникацию между контейнерами и внешним миром (CNI-плагины).

- Хранилище — интерфейс к персистентным томам и бэкапу данных.

- Контрол-плэйны и API — точка управления для операторов и CI/CD.

- Средства наблюдаемости — метрики, логи, трассировки для отладки и SLA.

- Управление конфигурациями и секретами — безопасное хранение и раздача чувствительных данных.

Каждый из этих элементов требует настроек и интеграции. На практике большая часть работы уходит на корректную конфигурацию сети и хранилища, а также на построение наблюдаемости, чтобы быстро видеть, что происходит в кластере.

Контейнерный рантайм и шедулер

Рантайм просто запускает контейнеры, но он должен соответствовать требованиям безопасности и совместимости с оркестратором. Шедулер — это сердце принятия решений: где запустить под, когда перераспределить нагрузку, как учитывать ресурсы.

Важно настроить корректные метрики и приоритеты, чтобы шедулер не «навалил» всё на одни узлы и не оставил другие простаивать.

Что умеют современные платформы

Функциональность давно вышла за рамки «запусти контейнеры». Вот набор возможностей, от которых обычно зависит выбор платформы и архитектурных паттернов.

- Автоматическое масштабирование: горизонтальное и вертикальное autoscale.

- Самовосстановление: рестарты, реседулы на другие ноды при падении.

- Различные стратегии обновлений: rolling, blue-green, canary.

- Сервисная сетка для маршрутизации, ретраев и телеметрии.

- Политики безопасности: RBAC, network policies, PSP/PodSecurityPolicy или их эквиваленты.

- Интеграция с CI/CD и системой управления образами (registry).

- Мультикластерность и федерация для гео-распределённых систем.

Платформа — это набор инструментов, который можно комбинировать. Часто у команды есть выбор: взять «коробочное» решение с множеством встроенных функций или собрать более лёгкий стек из отдельных компонентов.

Обзор популярных решений и краткое сравнение

Здесь перечислю наиболее распространённые платформы и дам простую табличную сводку. Это не исчерпывающий рейтинг, но таблица поможет сразу увидеть ключевые отличия.

| Платформа | Поддержка | Сложность внедрения | Особенности | Подходит для |

|---|---|---|---|---|

| Kubernetes | Широкая экосистема | Высокая | Масштабируемая, богатая экосистема, много инструментов | От стартапа до крупной корпорации |

| HashiCorp Nomad | Ограниченная | Средняя | Простота, поддержка VM и контейнеров, легко интегрируется с Consul | Команды, которые хотят простоту и гибкость |

| Docker Swarm | Уменьшающаяся | Низкая | Лёгкий старт, интеграция с Docker | Небольшие проекты, простые кейсы |

| OpenShift | Red Hat (коммерческая) | Высокая | Корпоративные политики, встроенные CI/CD и безопасность | Организации с требованиями комплаенса |

| Rancher | Поддержка нескольких кластеров | Средняя | Удобный UI, управление кластерами Kubernetes | Команды, которые хотят простое управление Kubernetes |

Kubernetes — лидер по экосистеме и функциям, но и требует больше внимания к операционной стороне. Nomad выигрывает в простоте и универсальности, если вам не нужна вся экосистема Kubernetes. OpenShift ориентирован на корпоративные требования, а Docker Swarm удобен для быстрых прототипов.

Когда выбирать Kubernetes

Если вы ожидаете быстрого роста, вам нужна богатая экосистема инструментов и поддержка stateful-приложений на уровне платформы, Kubernetes чаще всего будет лучшим выбором. Он даёт много готовых решений, но потребует ресурсов на обучение и эксплуатацию.

Если в компании уже есть операционная экспертиза или возможность воспользоваться управляемым Kubernetes у облачного провайдера — это ощутимое преимущество.

Когда подойдёт что-то проще

Для небольших команд или проектов с ограниченным набором сервисов простая платформа может сэкономить много времени. Nomad полезен, если нужно смешивать контейнеры и виртуальные машины. Docker Swarm удобен для быстрых PoC и где нет задачи миграции на сложную экосистему.

Выбор зависит от компромисса: функциональность против времени внедрения и стоимости поддержки.

Архитектурные паттерны и практики

Ни одна платформа не решит архитектуру за вас. Есть набор проверенных паттернов, которые помогают строить надёжные системы:

- Sidecar — вынесение вспомогательной логики (логирование, проксирование) в соседний контейнер.

- Operator pattern — автоматизация жизненного цикла сложных приложений через контроллеры.

- Blue-Green и Canary — безопасные стратегии релизов с минимальным риском.

- StatefulSets и PVC — управление stateful-приложениями с сохранением данных.

- Network policies — ограничение сетевой видимости между подами.

Эти паттерны помогают управлять сложностью. Sidecar делает сервисы модульными, операторы автоматизируют повседневные операции, а сетевые политики усиливают безопасность на уровне кластера.

Практические советы по внедрению

Внедрение платформы — это не проект «поставил и забыл». Вот чек-лист конкретных шагов, которые помогут плавно войти в эксплуатацию.

| Шаг | Что сделать | Приоритет |

|---|---|---|

| Пилот | Запустить небольшой кластер и перевести 1–2 неключевых сервиса | Высокий |

| CI/CD | Интегрировать сборку образов и деплой через pipeline | Высокий |

| Ресурсы | Задать requests/limits, настроить QoS | Высокий |

| Мониторинг | Поставить Prometheus/Grafana, логирование EFK/ELK | Высокий |

| Безопасность | Настроить RBAC, network policies, сканирование образов | Средний |

| Бэкап | Организовать бэкап etcd и персистентных томов | Средний |

Начинайте с малого: протестируйте деплой нескольких сервисов, отработайте откат и набор метрик, которые важны для вашей команды. Не пытайтесь автоматизировать всё одновременно — вы должны уметь быстро вернуть систему в работоспособное состояние вручную.

Частые ошибки и как их избежать

Ошибки при внедрении платформы обычно повторяются. Ниже — те, что наиболее болезненны, и рекомендации, как их избежать.

- Игнорирование ресурсов и лимитов. Результат — «сильный сосед» пожирает CPU, сервисы деградируют. Рекомендуется задавать requests/limits и тестировать нагрузку.

- Оставлять дефолтные политики безопасности. Решение — ввести RBAC с принципом наименьших привилегий и ограничить доступ к API.

- Плохая наблюдаемость. Без метрик и логов вы будете «угадывать» причину инцидентов. Настройте сбор метрик и централизованное логирование сразу.

- Отказ от бэкапов etcd и данных. Регулярные снимки и проверка восстановления — обязательны.

- Монокластер для всего. Разделение на среды (dev/prod) и, при необходимости, на кластеры по критичности уменьшает риски.

Планируйте инцидентные процедуры заранее. Хорошо отрепетированный откат и playbook на инциденты экономят часы и деньги при реальной проблеме.

Инструменты экосистемы, которые стоит знать

Вокруг платформы образовалось множество полезных инструментов. Вот краткий список с назначением.

- Helm — менеджер пакетов для Kubernetes, облегчает деплой приложений.

- Prometheus + Grafana — сбор и визуализация метрик.

- EFK/ELK (Elasticsearch, Fluentd/Logstash, Kibana) — централизованное логирование.

- Istio/Linkerd — сервисная сетка для продвинутой маршрутизации и телеметрии.

- cert-manager — автоматизация выдачи TLS-сертификатов.

- Velero — бэкап и восстановление ресурсов и томов Kubernetes.

Выбирать инструменты нужно не по моде, а по реальной пользе и возможностям команды поддерживать их. Иногда стоит взять готовое хостинг-решение и сократить операционные расходы.

Заключение

Платформа управления контейнерами — это не просто технология, это способ мышления о приложениях и операциях. При правильном подходе она даёт надёжность, скорость выпуска и предсказуемость. Но на старте важно не перегружать систему: пилот, наблюдаемость, CI/CD и базовые политики безопасности — те вещи, которые нужно сделать в первую очередь.

Выбирайте платформу, исходя из задач и ресурсов команды. Kubernetes предлагает максимум возможностей, но требует взвешенного подхода к эксплуатации. Более лёгкие альтернативы быстрее в освоении, их уместно применять там, где функциональности Kubernetes избыточна. И главное: автоматизируйте рутину, но оставляйте понятные ручные сценарии отката и восстановления. Так вы получите гибкую и управляемую платформу, а не очередное «чёрный ящик» в инфраструктуре.

Как вам статья?

Валя тут! Когда впихивала контейнеры на работу — чуть не запоролось всё из-за неправильного выбора платформы. Статья прям в точку, помогла разобраться. Спасибо за четкие советы, теперь знаю, как не влипнуть в ту же историю!

Валя, привет! Я тоже наехал на такую фигню — выбрал платформу без заморочек, думал, сэкономлю, а потом месяц всё правил. Статья реально кайф, дала понять, где косяки. Теперь легче, без напряга! Спасибо за отзыв, рад, что помогло!